10 PELANGGARAN ETIKA MORAL DALAM PENGGUNAAN TIK

Dunia teknologi informasi dan komunikasi, apalagi dunia maya, memang rentan dengan kejahatan. Berikut adalah beberapa jenis pelanggaran atau kejahatan yang berhubungan dengan teknologi informasi dan komunikasi.

- Hacking – by hacker.

Kejahatan ini berupa kegiatan menjebol sistem keamanan komputer orang lain dengan berbagai tujuan. Kegiatan tersebut dapat dilakukan apabila pelaku dan korban (komputer) berada di dalam satu jaringan. Jaringan ini dapat berupa local area network (LAN) ataupun internet.

Informasi tambahan, Hacker itu dibagi menjadi 2 jenis :

- White Hat Hacker adalah mengacu kepada hacker yang secara etis menunjukkan kelemahan dalam sebuah sistem computer. juga dikenal sebagai “good hacker,”

- Black Hat Hacker adalah seseorang yang menerobos masuk ke dalam komputer, biasanya dengan memperoleh akses ke kontrol administratif. Komunitas hacker ini adalah komunitas orang yang memiliki minat besar dalam pemrograman komputer, sering menciptakan perangkat lunak open source. Orang-orang ini sekarang mengacu pada cyber-criminal hacker sebagai “cracker”.

- Cracking – by Cracker (Criminal Minded Hacker)

Kejahatan ini dilakukan dengan meretas sistem keamanan korban untuk mendapatkan keuntungan pribadi. Keuntungan pribadi tersebut dapat berupa password kartu kredit, data perusahaan, dan penggunaan identitas orang lain untuk tujuan tertentu.

Contoh kasus : FBI bekerja sama dengan polisi Belanda dan polisi Australia menangkap seorang cracker remaja yang telah menerobos 50 ribu komputer dan mengintip 1,3 juta rekening berbagai bank di dunia. Dengan aksinya, “cracker” bernama Owen Thor Walker itu telah meraup uang sebanyak Rp1,8 triliun. “Cracker” 18 tahun yang masih duduk di bangku SMA itu tertangkap setelah aktivitas kriminalnya di dunia maya diselidiki sejak 2006.

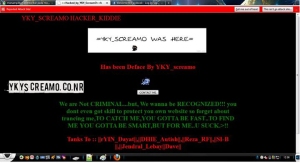

- Political hacking – by political hacker.

Contoh : Pada hari Sabtu, 17 April 2004, Dani Firmansyah (25 th), konsultan Teknologi Informasi (TI) PT Danareksa di Jakarta berhasil membobol situs milik Komisi Pemilihan Umum (KPU) di http://tnp.kpu.go.id dan mengubah nama-nama partai di dalamnya menjadi nama-nama unik seperti Partai Kolor Ijo, Partai Mbah Jambon, Partai Jambu, dan lain sebagainya. Dani menggunakan teknik SQL Injection (pada dasarnya teknik tersebut adalah dengan cara mengetikkan string atau perintah tertentu di address bar browser) untuk menjebol situs KPU. Kemudian Dani tertangkap pada hari Kamis, 22 April 2004.

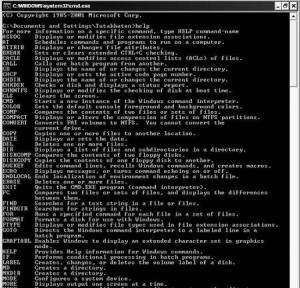

- Denial of service attack (DoS).

Contoh : Sebuah bank diserang oleh bank saingan dengan melumpuhkan outlet ATM yang dimiliki oleh bank tersebut sehingga tidak dapat menerima pembayaran melalui credit card.

Klasifikasi :

- Land Attack menyerang server yang dituju dengan mengirimkan packet palsu yang seolah-olah berasal dari server yang dituju.

- Latierra “perbaikan” dari program land, dimana port yang digunakan berubah-ubah sehingga menyulitkan bagi pengamanan.

- Ping Broadcast (Smurf) melambatkan jaringan dengan menggunakan ping ke alamat broadcast( smurf) Seluruh komputer yang berada di alamat broadcast tersebut akan menjawab. Jika broadcast ini dilakukan terus menerus, jaringan dapat dipenuhi oleh respon-respon dari device tersebut.

- Ping of Death (PoD) program ping mengirimkan packet dengan ukuran kecil (tertentu) dan tidak memiliki fasilitas untuk mengubah besarnya packet.

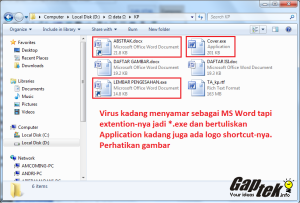

- virus.

Efek negative virus : memperbanyak dirinya sendiri sehingga memori menjadi kecil, hal ini membuat komputer sering hang atau freeze, lalu mengubah ekstensi pada file dan program yang membuat program/file tersebut tidak bisa di gunakan, dan dapat juga mencuri data pribadi seseorang tanpa sepengetahuan orang tersebut. selain itu juga virus dapat merusak hardware pada komputer.

Contoh :

- Fraud.

Contoh harga tukar saham yang menyesatkan melalui rumor yang disebarkan dari mulut ke mulut atau tulisan.

The Association of Certified Fraud Examiners (ACFE) menggolongkan fraud ke dalam 3 jenis berdasarkan kegiatannya :

- Penyimpangan atas asset (Asset Misappropriation) bentuk fraud yang paling mudah dideteksi karena sifatnya yang tangible atau dapat diukur/dihitung (defined value).

- Pernyataan palsu atau salah pernyataan (Fraudulent Statement) meliputi tindakan yang dilakukan oleh pejabat atau eksekutif suatu perusahaan atau instansi pemerintah untuk menutupi kondisi keuangan yang sebenarnya dengan melakukan rekayasa keuangan dalam penyajian laporan keuangannya untuk memperoleh keuntungan atau mungkin dapat dianalogikan dengan istilah window dressing.

- Korupsi (Corruption) sering kali tidak dapat dideteksi karena para pihak yang bekerja sama menikmati keuntungan.

- Phising.

Teknik umum yang sering digunakan oleh penipu adalah sebagai berikut:

- Penggunaan alamat e-mail palsu dan grafik untuk menyesatkan Nasabah sehingga Nasabah terpancing menerima keabsahan e-mail atau web sites. Agar tampak meyakinkan, pelaku juga seringkali memanfaatkan logo atau merk dagang milik lembaga resmi, seperti; bank atau penerbit kartu kredit. Pemalsuan ini dilakukan untuk memancing korban menyerahkan data pribadi, seperti; password, PIN dan nomor kartu kredit

- Membuat situs palsu yang sama persis dengan situs resmi.atau . pelaku phishing mengirimkan e-mail yang berisikan link ke situs palsu tersebut.

- Membuat hyperlink ke web-site palsu atau menyediakan form isian yang ditempelkan pada e-mail yang dikirim

- Perjudian.

Contoh : Pada tanggal 29 Januari 2014, Polri Jakarta telah berhasil memblokir 146 rekening bank, terkait penggunaan rekening sebagai pembayaran taruhan oleh para pelaku judi maya. Dari 146 rekening tersebut terdapat 96 rekening yang menggunakan data fiktif sedangkan 10 rekening lainnya mencantumkan alamat palsu. “Sisianya belum diketahui”

- Cyber stalking – by cyber stalker.

Contoh : Misalnya e-mail yang berisi ajakan bergabung dengan suatu website, email yang berisi ajakan untuk membeli produk tertentu, mail yang berisi kontes / undian berhadiah, misalnya dengan subject:

“YOU HAVE WON $1,000,000″ , “LOTTERY NATIONAL UK” , “FREE LOTTO INTERNATIONAL” , “YOU WON YAHOO LOTTO PROMOTION $1,000″,

“EASY MONEY” ,”WIN CASH ONLINE” ,”FREE JACKPOT” , dan sekarang makin gencar menawarkan produk paket Adobe Suite yang dilengkapi dengan attachment pdf.

10. Piracy.

Kegiatan ini dilakukan dengan membajak hak cipta orang lain sehingga menghilangkan potensi pendapatan perusahaan atau si pembuat. Dari sepuluh bentuk pelanggaran tersebut, pelanggaran hak cipta (pembajakan) paling banyak terjadi di Indonesia.

Contoh : Ada oknum yang tidak bertanggung jawab, mereka menjual cd/dvd bajakan yang harganya lebih murah dari cd/dvd yang asli. Subtitle filmnya amburadul dan kualitas gambarnya kurang bagus.

Tidak ada komentar:

Posting Komentar